Этичный хакинг – одно из направлений в кибербезопасности. Сегодня мы расскажем, как белые хакеры могут заработать, охотясь за уязвимостям известных по всему миру компаний.

Bug Bounty – программа вознаграждения, по которой исследователи (хакеры) ищут пробелы в цифровой безопасности компании. Когда заказчик решает воспользоваться услугами взломщиков, разрабатывается специальный документ – программа Bug Bounty. Иногда она зашивается в другие документы по безопасности. Там описываются условия, с учетом которых можно отправляться на поиски багов.

Если хакер первым находит проблему и высылает понятный и правильно оформленный отчет, он получает вознаграждение. Вознаграждение – не всегда деньги, поэтому внимательно читайте политики (программы), если вы планируете зарабатывать таким способом. В Bug Bounty хакеры идут не только за материальной наградой. Некоторые ищут опыт, зарабатывают репутацию, а также решают захватывающие задачи с сервисами и продуктами, которые их больше всего интересуют.

Иногда компании в своих программах публикуют благодарности конкретным исследователям (хакерам), что тоже может быть форматом награды или приятным дополнением к деньгам. Как пример: Discord и Netflix.

В свою очередь для компаний Bug Bounty – это шанс избежать многомиллионных затрат и репутационного ущерба в случае реального взлома.

Важно! Не путайте программы Bug Bounty с пентестом. Во втором случае заключается контракт с заведомо квалифицированным сотрудником, у которого есть четкие дедлайны. Оплата идет за время, а не за нахождение уязвимостей.

Программы Bug Bounty

Программы бывают публичными и приватными. Первые доступны всем, хотя иногда можно наткнуться на требования к опыту и предыдущим результатам. В приватные программы компания сама отбирает подходящих ей специалистов. Если вас пригласили в приватную программу, количество конкурентов существенно меньше, а потому шансы заработать выше.

Обычно заказчики начинают с приватных программ. Когда они уже в состоянии обработать большое количество отчетов, некоторые переходят в публичный формат. В свою очередь хакеры, у которых не было опыта в Bug Bounty, начинают с публичных программ, чтобы собрать портфолио и заслужить хорошую репутацию.

Программы размещаются на собственных сайтах заказчиков и в специальных платформах (подробнее о них – ниже). Многие компании создают такие программы, поэтому если вам хочется исследовать какую-то определенную организацию, стоит поискать информацию о Bug Bounty в ее документации по безопасности.

Платформы для взаимодействия хакеров и компаний

Чтобы компаниям было проще находить исследователей, а исследователям – интересующие программы Bug Bounty, существует много специальных платформ. Там происходит общение, туда хакеры присылают отчеты, а компании платят через эти системы вознаграждения.

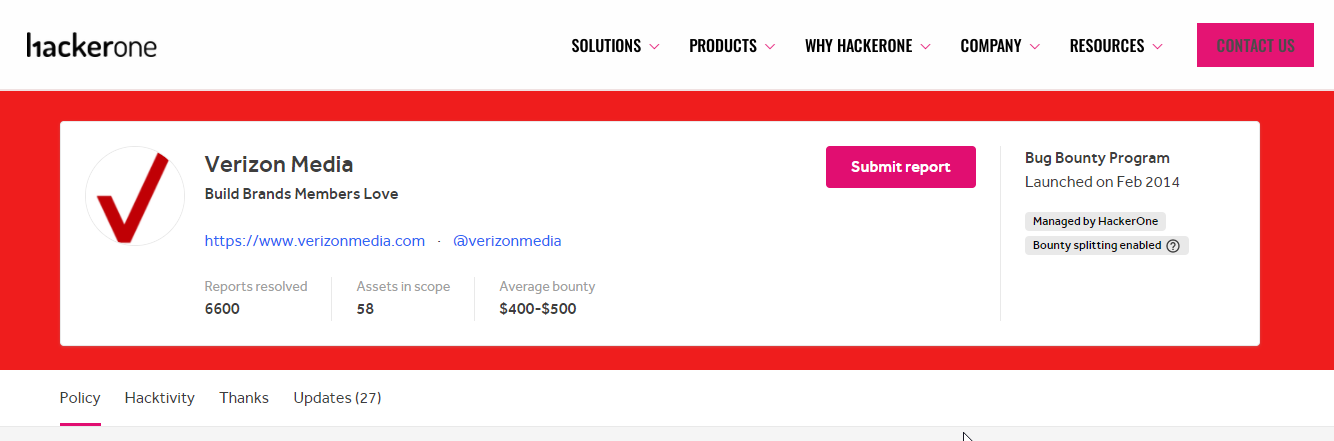

1. HackerOne – стартап, который одним из первых начал продвигать тему краудсорсинговой безопасности. Сейчас это одна из самых популярных платформ для программ Bug Bounty. Чтобы принять участие в поиске багов, достаточно зарегистрироваться. Для новичков есть бесплатное обучение.

Чтобы вас пригласили на привлекательные приватные программы, нужны хорошие показатели. В HackerOne такой показатель – репутация, которая начисляется в формате очков в зависимости от размера вознаграждения и критичности уязвимости. В то же время репутация может снижаться, если вы посылаете плохие отчеты или спам.

В разделе «Hacktivity» можно изучить последние найденные уязвимости. В профилях компаний еще есть раздел «Thanks» – что-то вроде доски почета.

Подробнее обо всех нюансах работы вы можете узнать из документации. Саму платформу HackerOne тоже можно проверять на уязвимости: у нее есть профиль на сайте.

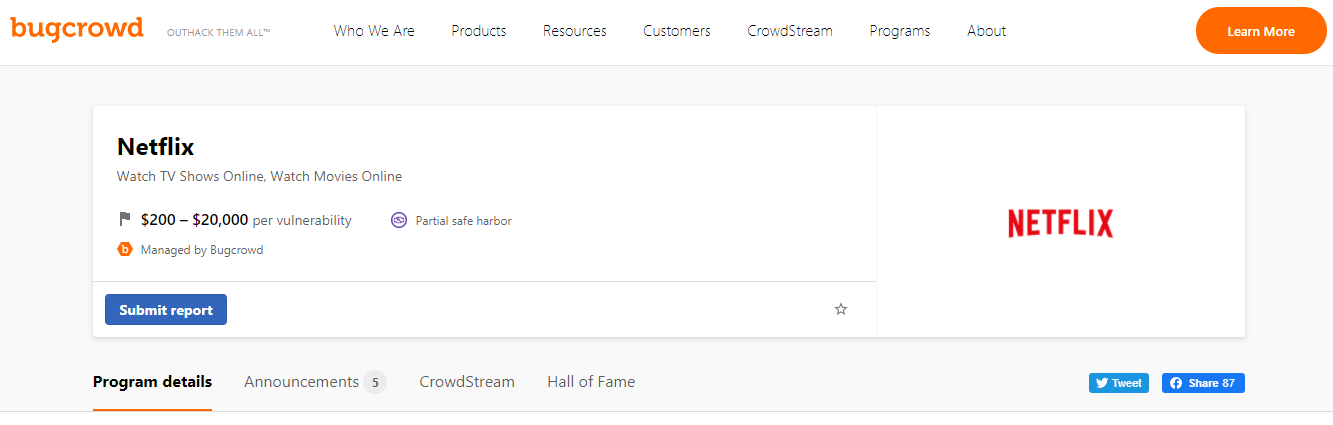

2. Bugcrowd – достаточно популярная платформа, которая используется рядом известных компаний. У них есть таксономия серьезности уязвимостей, по которой оценивается работа хакеров и назначается вознаграждение. Компаниям не нужно отдельно прописывать в политиках, какие уязвимости к какому уровню серьезности относятся.

Образовательные программы здесь скорее для тех, у кого уже есть база по кибербезопасности. Они знакомят хакеров с особенностями работы с Bug Bounty. Уроки состоят из видео, презетаций и лабораторий для ДЗ.

В профилях организаций есть раздел с объявлениями («announcements»), где публикуются апдейты по разным вопросам. Те хакеры, которые отправили хотя бы один релевантный отчет по этой программе, публикуются в разделе «Hall of fame».

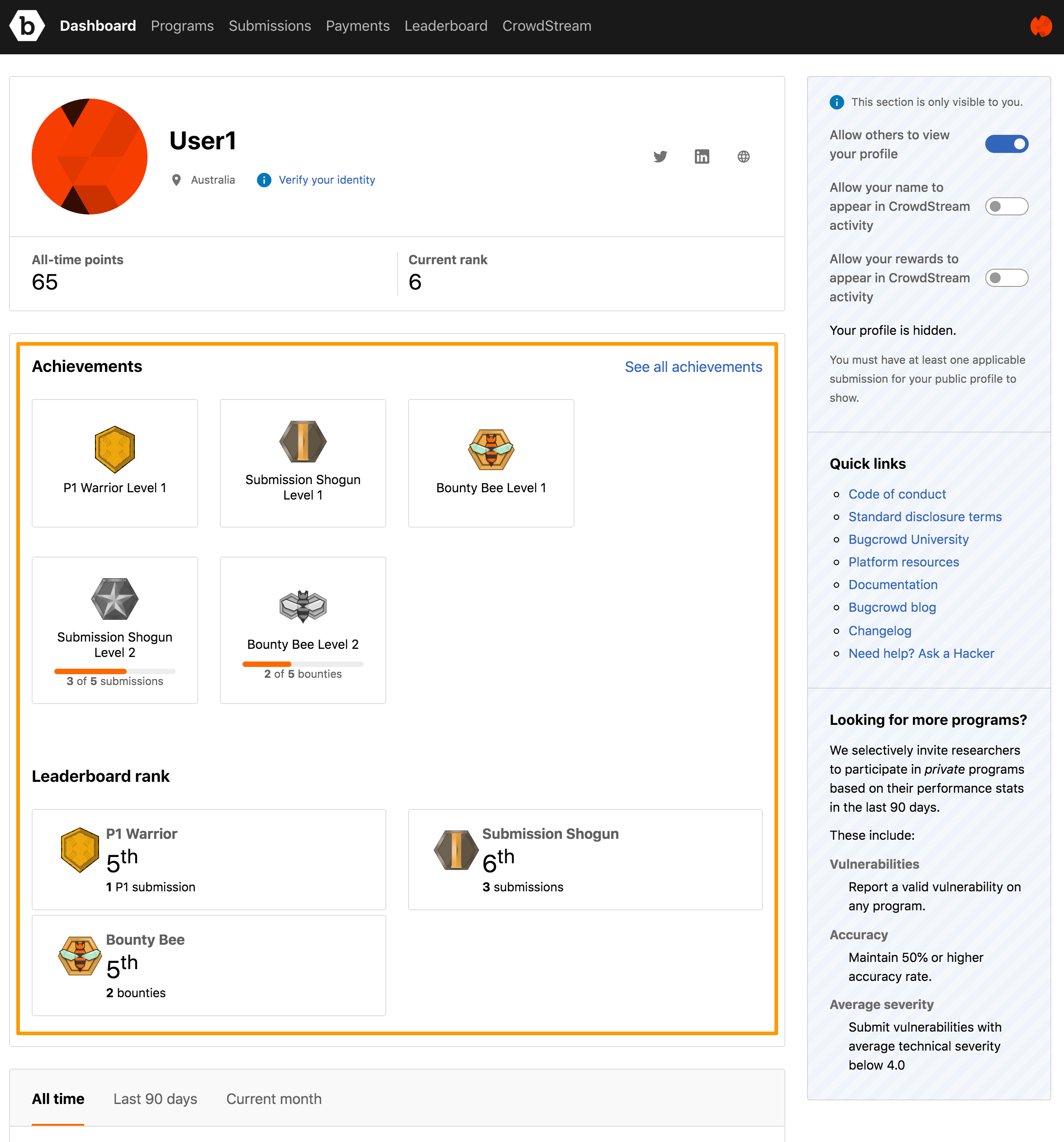

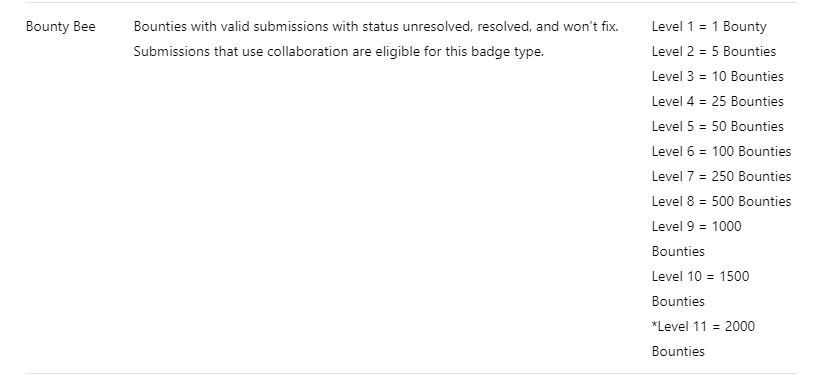

За хорошие отчеты дают очки. Еще есть значки за достижения, прямо как в игре.

Значки зарабатываются по уровням, с накоплением количества отправленных отчетов и найденных уязвимостей.

Детальную информацию об использовании платформы Bugcrowd можно найти здесь.

3. Synack – платформа, автоматизирующая поиск эксплуатируемых уязвимостей для последующего расследования хакерами-фрилансерами. В отличие от предыдущих платформ, здесь хакеры проходят тщательный отбор. Только 10% кандидатов в итоге попадает в Red Team. Почитать подробнее о процессе отбора. А еще у них есть милота – маленький гайд для близких людей этичных хакеров.

4. Intigriti – европейская платформа. Перед регистрацией аккаунта лучше внимательно ознакомиться с ее условиями. Что касается обучения, создатели платформы предлагают посмотреть курс анимированных видео про разные уязвимости, а также гайд по написанию отчетов и подборку инструментов для хакинга. Исследователи с наилучшими результатами публикуются в «leaderboard».

Адекватных платформ с разными условиями немало. Другие варианты нетрудно в Reddit-комьюнити и на GitHub, но наиболее известные компании публикуют свои программы на HackerOne и Bugcrowd.

Какими бывают условия

В своих программах Bug Bounty большинство компаний указывают:

- где можно искать уязвимости: веб-приложение, мобильное приложение, определенные домены и др.;

- размер и условия вознаграждения;

- требования к специалисту;

- вопросы раскрытия уязвимости в публичном доступе;

- проводить атаки можно только на принадлежащие вам аккаунты;

- по вашему отчету у аналитиков безопасности конкретной компании должно получиться воспроизвести найденные уязвимости;

- известные ошибки, чтобы минимизировать повторы;

- раздел safe harbor (юридическое убежище) – условия защиты от ответственности за нарушение законодательства;

- компаний интересует в первую очередь безопасность данных их пользователей. За нахождения уязвимостей, с помощью которых можно получить доступ к персональным данным, – самое высокое вознаграждение;

- Социальная инженерия запрещена.

Примеры условий Bug Bounty от известных компаний

Проблема должна быть обнаружена на последних обнародованных версиях ПО. Если Apple не была знакома с обнаруженной проблемой, то можно заработать дополнительные 50% от указанного вознаграждения. Определены категории, где можно искать уязвимости, но отмечается, что если баг найден где-то еще и он значительно угрожает пользователям, хакеру тоже заплатят. Вознаграждение: от $5000 до 1 млн.

Раньше Telegram проводил конкурсы на взлом, но у сервиса есть и программа Bug Bounty. Если вы находите уязвимости в приложении или протоколе, которые влекут за собой изменения в коде, сервис заплатит от $500 до 100 000 и даже больше.

У них приватная программа, но можно исследовать и посылать отчеты, которые одобрят или нет. Запрещено использовать инструменты автоматизированного сканирования и тестировать DoS-атаки.

Указывает особенности тестирования разных продуктов. Оплата до $15 000. Нельзя посылать вопросы по найденным уязвимостям в службу поддержки. Это прерывает работу.

Заинтересованы в поиске уязвимостей только на app.clickup.com. Там данные пользователей. Списком отмечаются релевантные и нерелевантные уязвимости. Награду можно получить только если вы не из стран, на которые наложены санкции США. По деньгам $25-250.

Чего ожидать от Bug Bounty

- Для начала у вас должна быть хотя бы база по кибербезопасности, но даже если вы новичок, многие платформы предлагают бесплатные материалы для обучения.

- Это совсем не то же самое, что и пентест. Даже если вы уже опытный хакер, все равно придется подучиться.

- Это удаленная и гибкая работа.

- Для большинства исследователей это хобби и дополнительный заработок. Только 20% хакеров работают фул-тайм.

- Вы можете остаться без вознаграждения. Платят только тому, кто первым нашел баг. Если вы пару недель работали над какой-то уязвимостью, но конкурент загрузил отчет раньше, денег вы не получите.

- Чтобы быть успешным исследователем, сконцентрируйтесь только на нескольких программах (компаниях). Таким образом у вас получится находить более серьезные уязвимости.

- Качественные отчеты очень важны, ведь через них вы продаете свою работу. От отчета зависит, заплатят ли вам деньги и сколько.

- Внимательно читайте программы Bug Bounty компаний, если не хотите стать фигурантом уголовного дела!

Хочу научиться программировать с нуля, но не знаю, с чего начать. Что делать?

Можно учиться самостоятельно (долго) или пойти на курсы с преподавателями (быстро). Плюс нужно учитывать, что джунов много, конкуренция выше и работодатели повышают порог вхождения при найме на работу. Чтобы получить актуальные знания, мы в proglib.academy запустили курсы:

- Основы программирования на Python.

- Профессия Python-разработчик.

- Алгоритмы и структуры данных.

- Математика для Data Science.

- Профессия Data Science.

- Frontend Basic: принцип работы современного веба.

- Профессия Фронтенд-разработчик.

- Обработка естественного языка. Полный курс.

На подходе еще больше 10 курсов для взрослых и детей.

Комментарии